La implementación de técnicas de seguridad para WordPress es un tema que no solamente debe preocuparte, sino que no puede seguir esperando.

Seguramente sabrás que WordPress es el gestor de contenido más utilizado en el mundo web. Para ser más específico, este CMS abarca el 53,8% del mercado, seguido por Joomla con un 9.2%.

Y aunque la popularidad de WordPress tiene un montón de beneficios, también tiene desventajas.

Una de esas desventajas es ser el CMS más hackeado de internet.

Para que te hagas una idea, te comento que incluso han existido ciberataques que se han convertido en todo un hito para la historia de la web.

En 2017, por ejemplo, múltiples compañías de seguridad alertaron sobre un ataque masivo a sitios web que utilizaran WordPress.

En ese entonces, el equipo de ciberseguridad de WordFence Security registró una increíble cifra de 14.1 millones de ataques por hora.

¿Te preocupa la seguridad de tu sitio? Descubre cómo proteger mi sitio web de hackers con esta guía práctica y consejos profesionales.

Dicho esto, vamos a la parte práctica de este artículo.

15 técnicas para incrementar la seguridad de WordPress

1. La actualización de WordPress importa y bastante

Una gran cantidad de ciberataques encuentran un punto de fuga en los múltiples plugins y temas que ofrece WordPress.

Existen varios avisos y alertas de WordPress que notifican la actualización automática de ciertas herramientas. Sin embargo, las actualizaciones más importantes no son automáticas.

Debido a esto, una práctica central a la hora de incrementar la seguridad de tu WordPress es chequear las actualizaciones de plugins y el tema que estas usando.

Muchos hackers aprovechan estas herramientas para estudiar el código del programa y encontrar una entrada a los sitios web que utilizan WordPress.

De manera preventiva o una vez registrado una vulneración, los programas toman nuevas medidas de seguridad y generan una actualización.

Es por ello que siempre será más seguro trabajar con la última versión de los programas que utilizas.

2. Evita usar el usuario por defecto de WordPress

Al instalar WordPress en tu sitio web, tendrás un usuario por defecto con el cual podrás acceder a la plataforma.

No seas un blanco fácil y evita el uso de nombres de usuario comunes.

Un hacker o ciberdelincuente agradecerá que uses el usuario que te entrega WordPress por defecto, ya que todo le será más cómodo.

¿Quieres complicarle el trabajo a un hacker? Sigue estos pasos, son bastante simples:

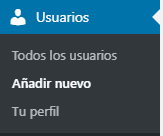

Entra a WordPress y en el menú lateral izquierdo, dirígete a la opción “Usuarios” y haz clic en “Añadir nuevo”.

En esta pantalla, podrás crearte un usuario y elegir un rol, en este caso, queremos crear un nuevo usuario para que sea el administrador.

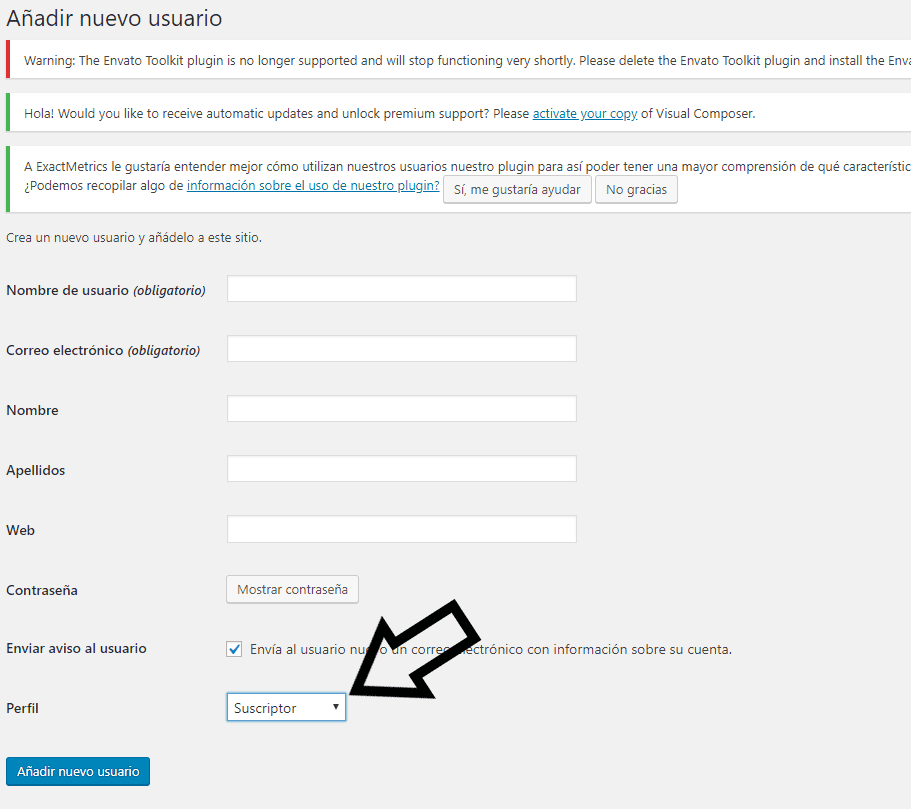

Ahora inicia sesión nuevamente , entra con tu nuevo usuario y dirígete a la sección “Usuarios” y haz clic en “Todos los usuarios”. Allí, podrás eliminar el usuario con nombre común (sea admin, adminweb, root, etc) que queriamos eliminar.

3. No descuides tu contraseña

Este punto se ha repetido hasta el cansancio, pero no podemos dejar de mencionarlo.

Sabemos que tener una contraseña para todas tus cuentas o utilizar una que sea fácil de recordar es más cómodo, pero tenemos que priorizar la seguridad por sobre la comodidad.

Para obtener una contraseña segura, WordPress te ofrece un generador de contraseñas segura. También puedes probar con herramientas online como

Clavesegura, PasswordGenerator o LastPast .

Por cierto, este consejo no es solo para WordPress, sino que también puede extenderse a otras plataformas en línea.

4. Respalda tu información

Ningún sitio web es 100% seguro. Claro, se pueden tomar medidas de seguridad que logren proteger tu plataforma online; pero nadie esta libre de sufrir una vulneración de datos.

Una regla básica en materia de seguridad es tener copias de seguridad o back up. Gracias a esto, tendrás un respaldo de la información que pueda verse dañada o eliminada.

Tu proveedor de hosting te podría ayudar con esto, ya que existen algunas compañías que ofrecen copias de seguridad incluidas sus planes de alojamiento web.

También existe la opción de utilizar un plugin de copias de seguridad (Backup WordPress, Xcloner, Complete Central Backup, WordPress Backup to Dropbox, BackWPup Free, entre otras) y tener un Backup programado cada cierto tiempo.

Por último, en caso de que descartar estas opciones, también puedes externalizar este proceso con una compañía de seguridad.

5. Cuidado con el archivo .htaccess

Seguramente conoces este archivo de configuración, ya que es bastante popular en servidores web basados en apache.

Gracias a esta popularidad, los ciberdelincuentes han visto este archivo como un punto a atacar dentro del mundo web.

Para proteger esta área, te recomendamos restringir el acceso al área de administrador de WordPress.

AuthUserFile /dev/null AuthGroupFile /dev/null AuthName «WordPress Admin Access Control» AuthType Basic order deny,allow deny from all allow from xx.xx.xx.xxx allow from xx.xx.xx.xxx allow from xx.xx.xx.xxx

En este código, en “xx.xx.xx.xxx” iría la dirección IP a la que le quieres dar acceso.

Si utilizas más de una dirección IP o quieres entregarle acceso a otras personas, puedes agregar más direcciones IP.

7. Ejecución de PHP en carpetas específicas

Una manera de alojar archivos maliciosos en tu sistema es la carga de scripts en la puerta trasera en la carpeta de carga de WordPress.

Un método conocido es cargar archivos PHP en esta carpeta, que solamente debería contener elementos multimedia.

Para restringir el acceso a cualquier otro archivo que no sea multimedia, puedes incorporar el siguiente código en /wp-content/uploads/

<Files *.php> deny from all </Files>

8. Protege al archivo wp-config.php

El archivo wp-config.php es el encargado de almacenar la configuración de la base de datos de tu web en WordPress.

Una parte importante de la configuración de tu plataforma se encuentra aquí, por lo que proteger este archivo de accesos no deseados es imprescindible.

Con el siguiente código, podrás evitar la entrada de intrusos digitales.

<files wp-config.php> order allow,deny deny from all <files>

9. Refuerza la seguridad de la carpeta uploads

Todos los archivos multimedia y documentos que incluyes en tus publicaciones arriban hasta la carpeta uploads, que podrás encontrar en la ruta tudominio.cl/wp-content/uploads .

Múltiples ataques cibernéticos se han ejecutado instalado scripts o programas maliciosos en esta carpeta.

Para reforzar la seguridad que te entrega WordPress, te recomendamos poner la siguiente línea de código al fichero oculto de configuración de Apache .htacces (fichero que encontrarás en la carpeta donde se instaló WordPress).

<Files ~ ".*..*"> Order Allow,Deny Deny from all </Files> <FilesMatch ".(jpg|jpeg|jpe|gif|png|bmp|tif|tiff|doc|pdf|rtf|xls |numbers|odt|pages|key|zip|rar)$"> Order Deny,Allow Allow from all </FilesMatch>

10. Súmale un plugin a tu barrera de seguridad para WordPress

Existen algunos plugins de seguridad especializados en seguridad para WordPress. Instalarlos en muy fácil y se sumarán a tus barreras de seguridad.

Estos programas de ayudarán a reducir o evitar ataques DDoS, ataques de fuerza bruta, inyecciones de código, instalación de malwares, entre otros.

Dentro de la atmósfera de plugins, nosotros destacamos los siguientes:

11. Verifica la seguridad de tu proveedor de hosting

La elección de un servidor de hosting también incide en la seguridad de tu sitio web.

Si la selección de una compañía de alojamiento web consistió en buscar el plan más económico, probablemente tengas que cambiarte de empresa.

Te recomendamos fijarte en las siguientes características.

Backup o copias de seguridad periódicas.

Firewall de seguridad

Soporte 24×7 (idealmente con atención telefónica)

Filtro Antispam

En caso de tener un hosting compartido, también puedes verificar que tu cuenta este aislada de otros usuarios del servidor.

De lo contrario, tu hosting podría verse dañado por la infección de otros alojamientos web.

12. Tener un plugin o tema sin utilizar, podría afectar más de lo que crees

Tener plugins o temas sin utilizar no solo ocupará espacio en tu WordPress (y de paso lo hará más lento), sino que también te podría poner en riesgo tu información.

Los hackers están buscando este tipo de herramientas desactualizadas para aplicar las técnicas de vulneración que, generalmente, no funcionan en los plugins actualizados.

Desde ya, te recomendamos analizar tu WordPress y realizar una limpieza.

13. Piénsalo 1, 2 y hasta 3 veces antes de instalar un plugin en WordPress

Ten cuidado, no todos los plugins o temas de WordPress que encuentres en internet tienen buenas intenciones.

El llamado de este punto es descargar softwares en sitios web seguros y que gocen de buena reputación en la web.

Y aunque WordPress tiene una tienda oficial de plugins y temas, esta no ofrece una gran variedad de herramientas como si lo hacen otros sitios web como Envato, Elegant Themes, Themify, Woothemes, CSSigniter, entre otros.

Además, te pedimos expresamente que no intentes descargar este tipo de softwares por aplicaciones como Torrent.

Créenos, no será una buena idea.

14. No publiques tus errores de PHP

Los errores de PHP es una advertencia o notificación que reporta algunos problemas que impiden el funcionamiento óptimo de un sitio web.

Esta información te puede parecer bastante útil. Pero ¿qué sucede si cae en manos equivocadas?

El hacker tendrá información privilegiada de tu sitio web y sabrá exactamente donde falla tu sistema. Debido a esto, la mejor opción es restringir estos reportes.

Para realizarlo, tienes que seguir los siguientes pasos.

Aunque existen paneles de control (incluidos en tu plan de hosting con WordPress) que te permiten desactivar este tipo de reportes; aquí intentaremos explicarte este paso sin la ayuda de terceros.

Vía cliente FTP o administrador de archivos, agrega la siguiente línea de código al archivo wp-config.php :

error_reporting(0); @ini_set(‘display_errors’, 0);

Una vez hecho esto, ya no verás estos reportes de PHP

15. Elimina el prefijo wp_ de tu base de datos

Al instalar WordPress en tu sitio web, de manera automática, se crearán los nombres para usuario contraseña y base de datos.

Esta información es conocida en el ambiente hacker y si no realizas ningún cambio, prácticamente tus datos son de conocimiento público.

No te alarmes, cambiar este prefijo es fácil, aunque puede parecer un poco largo.

Recuerda que antes de ejecutar esta acción, es recomendable realizar una copia de seguridad, en caso de afectar al sistema o generar un cambio no deseado.

Dicho esto, veamos como se elimina este prefijo.

Encuentra el código “$table_prefix = ‘wp_’;”

Vía cliente FTP o administrador de archivos, dirígete a wp-config.php y busca el valor $table_prefix.

$table_prefix = 'nuevowp_&y3x1p';

En “$table_prefix = ‘wp_’;” puedes cambiar el prefijo “wp_”. Puedes utilizar letras, números y guiones bajos.

En este caso, nosotros usaremos el siguiente prefijo: “nuevowp_ &y3x1p”.

Renombra las tablas de WordPress

Ahora, utilizaremos la aplicación de phpMyAdmin para ubicar las bases de datos del sitio web, ubicar la Base de Datos y modificar la tabla SQL.

Aquí, agrega lo siguiente:

RENAME table `wp_commentmeta` TO `nuevowp_&y3x1p_commentmeta`; RENAME table `wp_comments` TO `nuevowp_&y3x1p_comments`; RENAME table `wp_links` TO `nuevowp_&y3x1p_links`; RENAME table `wp_options` TO `nuevowp_&y3x1p_options`; RENAME table `wp_postmeta` TO `nuevowp_&y3x1p_postmeta`; RENAME table `wp_posts` TO `nuevowp_&y3x1p_posts`; RENAME table `wp_terms` TO `nuevowp_&y3x1p_terms`; RENAME table `wp_termmeta` TO `nuevowp_&y3x1p_termmeta`; RENAME table `nuevowp_&y3x1p_relationships` TO `nuevowp_&y3x1p_term_relationships`; RENAME table `wp_term_taxonomy` TO `nuevowp_&y3x1p_term_taxonomy`; RENAME table `wp_usermeta` TO `nuevowp_&y3x1p_usermeta`; RENAME table `wp_users` TO `nuevowp_&y3x1p_users`;

Como ves, simplemente renombramos los datos con el nombre del nuevo prefijo (que elegimos en el punto anterior).

Renombra la tabla options

Vía phpMyAdmin, dirígete hacia la tabla SQL y la siguiente consulta SQL:

SELECT * FROM `nuevowp_&y3x1p_options` WHERE `option_name` LIKE 'wp_%'

Gracias a esta consulta, podrás ver algunos elementos que aún tienen el prefijo por defecto de WordPress.

En este caso, manualmente, identifica este prefijo y actualízalo. Por ejemplo: “wp_user_roles” pasaría a ser “nuevowp_&y3x1p_user_roles”

Renombra la tabla usermeta

Usaremos el mismo proceso que el punto anterior, solamente que ahora lo consultaremos en la tabla metadatos de usuario. Para ello, ejecuta la siguiente consulta SQL en las tablas options y usermeta:

SELECT * FROM `nuevowp_&y3x1p_usermeta` WHERE `meta_key` LIKE 'wp_%'

Nuevamente, tendrás que realizar un cambio manual.

wp_capabilities wp_user_level wp_user-settings

Los valores que ves arriba, deberás cambiarlos manualmente. Por ejemplo “wp_ &y3x1p _capabilities”, pasaría a ser

” nuevowp_&y3x1p _user_level” y así.

Sigue estas 15 medidas de seguridad para WordPress, y tu sitio estará considerablemente más protegido que los cerca 10 millones de sitios web creado por WordPress que puedes encontrar en internet.

No sigas esperando sufrir un ataque cibernéticos para tomar medidas de seguridad ¡puedes comenzar hoy mismo!